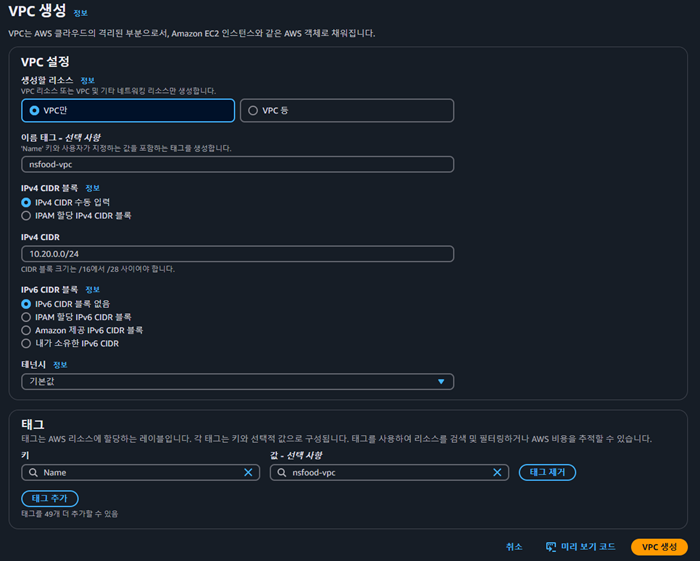

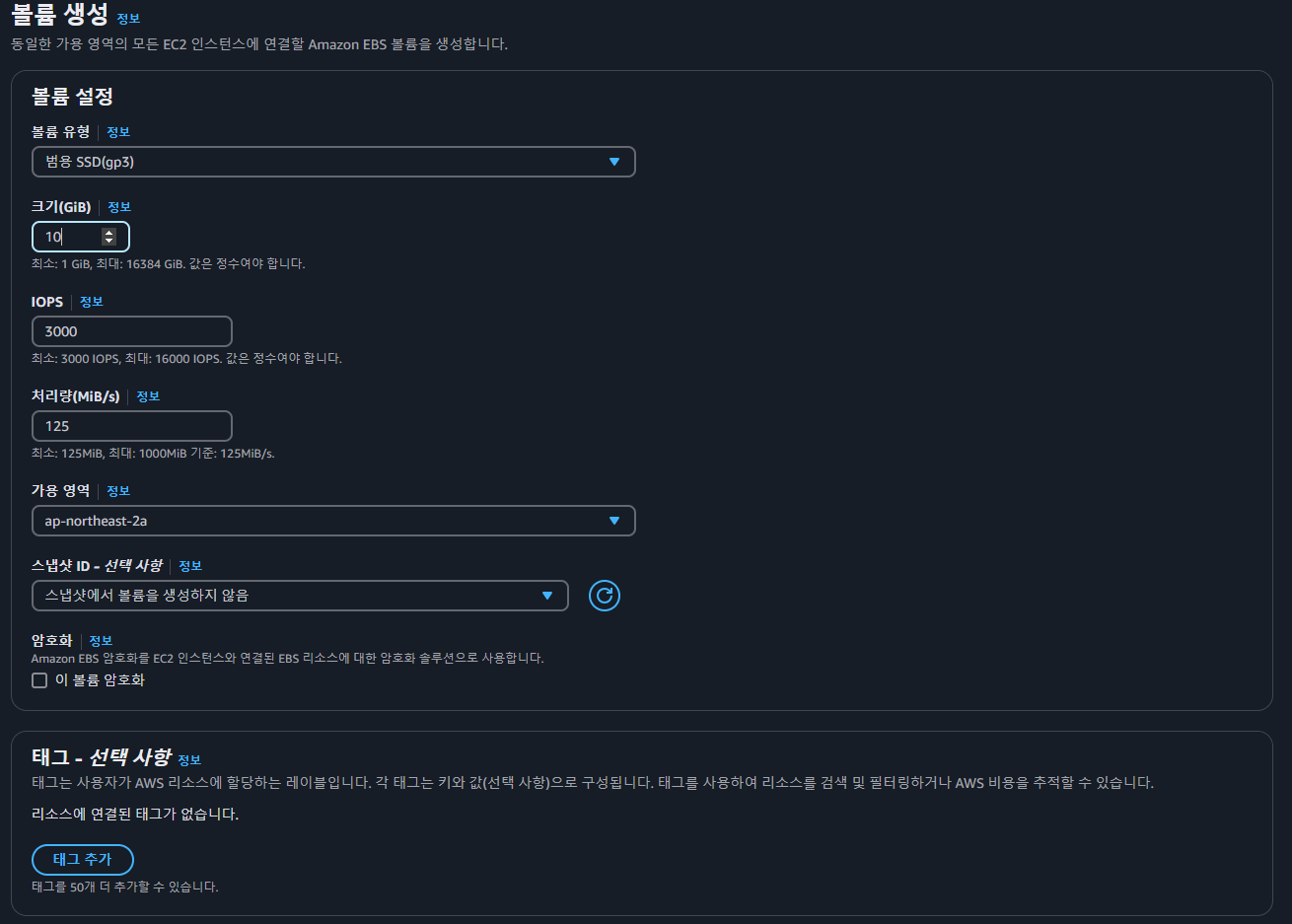

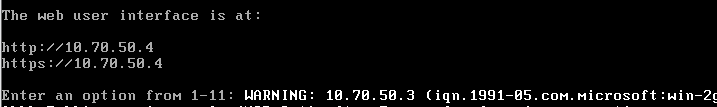

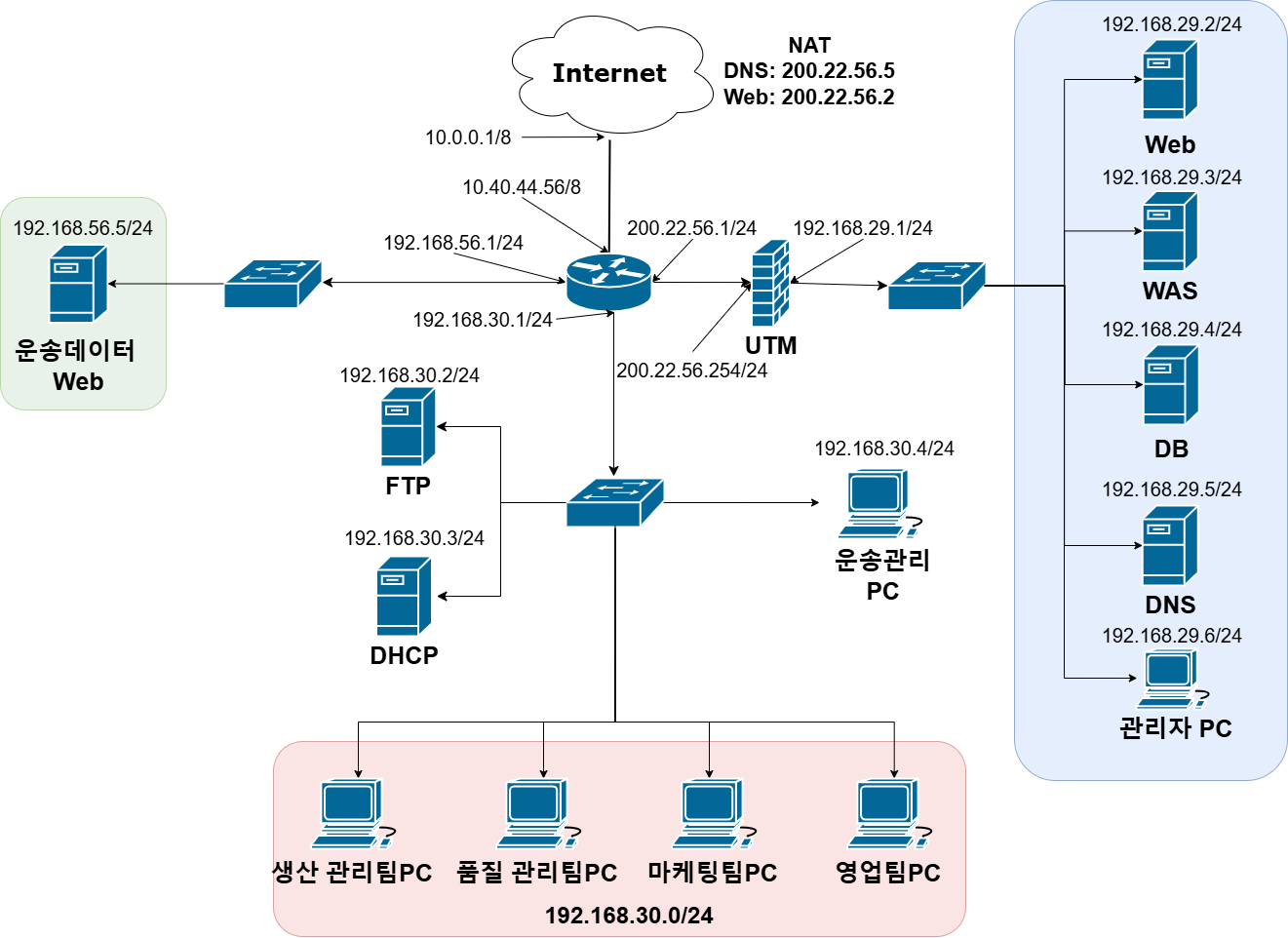

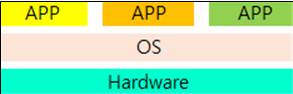

VPC VPC의 이름은 조에서 정한 nsfood로 적었고 IPv4는 조원들끼리 정한 대역에 맞춰 적었다. 서브넷 생성퍼블릭프라이빗 1, 2 라우팅 테이블 퍼블릭, 프라이빗 라우팅 테이블퍼블릭 라우팅 칸에 0.0.0.0/0과 인터넷 게이트웨이 입력 후 저장 프라이빗 라우팅칸에 NAT게이트웨이 입력 후 저장 인터넷 게이트웨이 NAT 게이트 웨이 보안 그룹 생성 EC2 이름 및 OS 설정인스턴스 유형 : 프리티어인 t2.micro 선택키페어이름과 유형, 형식 설정후 생성네트워크 설정생성한 VPC 선택 후기존 보안 그룹 선택, 퍼블릭 IP 자동할당 후 인스턴스 시작 이름 os 이미지 선택 유형 : 프리티어인 t2.micro 선택키페어 : 생성 후 선택보안 그룹 : 위에서 생성한 보안 그룹 선택인스턴..